Las auditorías de seguridad de sitios web siempre están en demanda en el campo de la ciberseguridad. La piratería de aplicaciones web es la principal prioridad de todos los estudiantes de pruebas de penetración. Hemos aprendido cómo recopilar información sobre un objetivo en nuestros muchos artículos anteriores. Después de recopilar información, el siguiente proceso es encontrar las debilidades o lagunas en un sitio web de destino. Hacer esto manualmente requiere mucha experiencia y tiempo, pero algunas herramientas lo hacen más fácil.

Viuda negra es una herramienta de extracción de sitios web que nos ayuda a mapear o escanear sitios web específicos, y Black Widow funciona automáticamente.

- Recopile automáticamente todas las URL de un sitio web de destino.

- Recopile automáticamente todos los parámetros y URL dinámicos de un sitio web de destino.

- Recopile automáticamente todos los subdominios de un sitio web de destino.

- Recopile automáticamente todos los números de teléfono de un sitio web de destino.

- Recopile automáticamente todas las direcciones de correo electrónico de un sitio web de destino.

- Recopile automáticamente todos los formularios de URL de un sitio web de destino.

- Escaneo / desconcierto automático para vulnerabilidades comunes de OWASP TOP.

- Guarda automáticamente todos los datos en archivos de texto ordenados.

Para instalar Black Widow en nuestro sistema Kali Linux necesitamos clonarlo desde su repositorio GitHub usando el siguiente comando:

La captura de pantalla del comando es la siguiente:

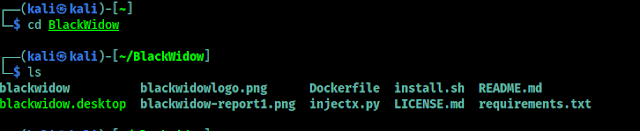

Ahora necesitamos navegar al directorio de BlackWidow usando el siguiente comando:

Ahora estamos en el directorio blackwidow. Aquí, si lo deseamos, podemos verificar los archivos usando el comando ls que se muestra en la captura de pantalla a continuación.

Ahora podemos instalar esta herramienta con el siguiente comando:

En la captura de pantalla anterior, podemos ver que Black Widow ha comenzado a instalarse. Una vez completada la instalación, podemos ejecutar esta herramienta. Usamos el siguiente comando para rastrear nuestro objetivo con 3 niveles de profundidad.

Como podemos ver en la siguiente captura de pantalla:

Para rastrear nuestro objetivo con 5 niveles de profundidad y eliminar todos los parámetros únicos para las vulnerabilidades de OWASP, aplicamos el siguiente comando.

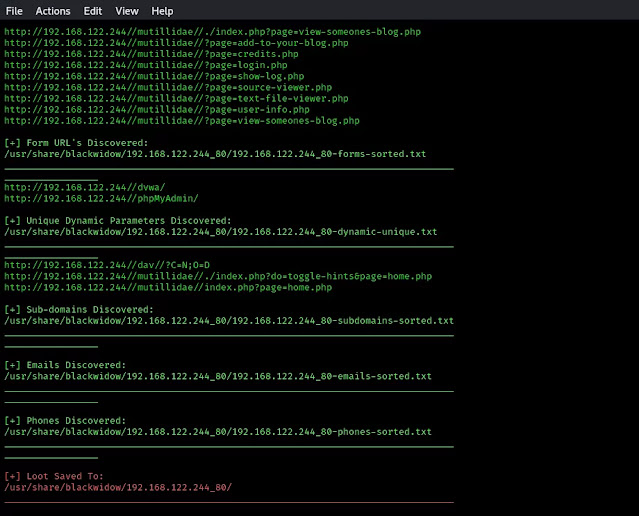

Guarda automáticamente los datos de salida usr / share / BlackWidow Directorio como podemos ver en la siguiente captura de pantalla:

No solo eso, hay muchas cosas que podemos hacer para obtener más información. Podemos consultar las opciones de ayuda de BlackWidow con el siguiente comando:

|

| Menú de ayuda de BlackWidow |

Incluso podemos usar BlackWidow en Docker. Para instalarlo necesitamos ejecutar el siguiente comando desde el directorio de BlackWidow:

Para iniciar BlackWidow en Docker podemos usar el siguiente comando:

Descargo de responsabilidad: El uso de BlackWidow en otras personas sin un acuerdo mutuo adecuado se considera un delito. Esta herramienta está diseñada con fines educativos y para aumentar la seguridad. Si alguien infringe las leyes federales, los creadores no son responsables.

Entonces podemos usar eso Viuda negra Herramienta para escanear un objetivo y obtener mucha más información y también probamos algunas vulnerabilidades con esta herramienta Kali Linux. ¿No es tan poderoso como el de Marvel?

¿Te encantan nuestros artículos? Asegúrate de eso Síganos en Gorjeo y GitHub publicamos actualizaciones de artículos allí. A unirse a nosotros KaliLinuxIn Familia ven a nosotros Grupo de telegramas. Estamos tratando de construir una comunidad para Linux y ciberseguridad. Siempre estamos felices de ayudar a todos en el para todo. como sección. Como sabemos, nuestra sección de comentarios siempre está abierta a todos. Leemos cada comentario y siempre respondemos.