MeterPwrShell es una utensilio automatizada que genera un oneliner Powershell que puede crear un shell meterpreter en Metasploit, comerse AMSI, comerse firewall, comerse UAC y comerse cualquier AV.

Esta utensilio es compatible con Metasploit Framework y amsi.fail

Observaciones

- NUNCA SUBE LA CARGA GENERADA POR ESTE PROGRAMA A UN ESCÁNER EN LÍNEA.

- NUNCA USE ESTE PROGRAMA CON PROPÓSITOS MALICIOSOS.

- Difundir la carga útil generada por este software no está acertadamente.

- CUALQUIER DAÑO CAUSADO POR ESTE PROGRAMA NO ES MI RESPONSABILIDAD (como programador) !!!

- Si tiene una recomendación de función, publíquela en el resultado.

- Si tiene algún problema con el software, intente descargarlo nuevamente (créame), ya que a veces edito la interpretación y la soluciono sin decirlo.

- Si desea memorizar cómo maneja mi carga útil los AV, puede consultar esto y aquello.

- ¡Ni siquiera intentes compartir este repositorio, no obtendrás los lanzamientos!

- Para cualquier persona que tenga problemas o quiera ponerse en contacto conmigo, utilice Discord. Mi ID de Discord es: DeadSec # 4077.

- Esta utensilio no es completamente de código destapado (creo), sí, puedes distribuirla tan ampliamente como quieras, pero nunca obtienes el código fuente de la utensilio (no me preguntes por qué).

Características (v2.0.0)

- Migración cibernética (con PrependMigrate)

- AutoGetSYSTEM (Escalera automáticamente la autorización del adjudicatario común al SISTEMA)

- Desactive todos los perfiles de firewall (si se usan) AutoGetSYSTEM Característica)

- Omita por completo la protección en tiempo existente de Windows Defender

- Deshabilite las funciones de seguridad de Windows Defender (si se usan) AutoGetSYSTEM Característica)

- Carga útil completamente no arreglado (si usa la función de migración cibernética)

- Bypasses AMSI Exitoso

- De una sola hilera corta

- Omita el firewall (si selecciona una carga útil no implementada)

- Conspicuo CLI

- Mucho más (pruébalo tú mismo)

Todas las funciones de carga útil se prueban en Windows 10 v20H2

Ventajas de MeterPwrShell en comparación con el módulo web_delivery de Metasploit Framework

- Atmósfera corto (o en este caso un breve compendio)

- No es necesario configurar un servidor para el stager

- Soporta Ngrok integrado (para que la víctima no tenga que estar en la misma red nave)

- Privesc incorporado espontáneo

- Simplemente omita Windows Defender

requisito

- Kali Linux, Ubuntu o Debian (¡si no usa nadie de estos, la utensilio no funcionará!)

- Situación de Metasploit

- Conexión a Internet (tanto en la computadora de la víctima como en la del atacante)

instalación

Descargue su binario de la página de propagación y elija su binario según su sistema operante. La casa i386 aún no es compatible.

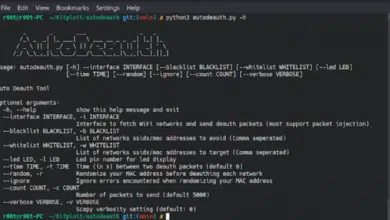

usar

./MeterPwrShell2Kalix64 -c Ayuda

Argumentos disponibles: ayuda, interpretación, showbanner, showlastdebuglog

Ayuda: ver esta página

interpretación: muestra la interpretación de MeterPwrShell

showbanner: muestra el banner MeterPwrShell

showlastdebuglog: Bueno, se explica por sí mismo

Todavía puede usar MeterPwrShell sin banderas ni argumentos

Vectores de ataque

- BadUSBs

- Enlaces maliciosos (lnk2pwn)

- Carga útil de macro de documento

- Explotación de MS DDE

- Extreme Way: ingrese usted mismo

- Cualquier exploits / vulns que le permita ejecutar una orden sobre la víctima.

- Idk no tengo más ideas lmao