Usar un sistema operativo basado en Linux para ocultar su identidad en Internet es tan fácil que puede hacerlo todo sin pagar los servicios de VPN disponibles en la actualidad.

La distribución de Kali Linux se utiliza para probar la seguridad de redes WiFi, sitios web, servidores y más. Los sistemas operativos como Debian y Ubuntu también se usan comúnmente para estos fines.

cadena de proxy y thor Se puede usar para vincular muchos proxies y brindar anonimato, lo que hace que sea más difícil rastrear su dirección IP real. Por lo tanto, ProxyChains oculta su dirección IP real mediante el uso de muchos servidores proxy. Recuerde, cuantos más proxies utilice, más lenta será su conexión a Internet.

¿Qué es una cadena de proxy?

Proxychains es un programa UNIX que nos permite enmascarar nuestra dirección IP redirigiendo el tráfico de red. Enruta nuestro tráfico TCP a través de varios proxies, incluidos TOR, calcetinesy HTTP.

- Las herramientas de reconocimiento TCP como Nmap son compatibles.

- Permite reenviar cualquier conexión TCP a Internet a través de una serie de proxies configurables.

- La red Tor se usa por defecto.

- Dentro de una sola lista, se pueden mezclar y combinar diferentes tipos de proxy.

- Las cadenas de proxy también se pueden usar para evadir la detección de firewall, IDS e IPS.

Las cadenas de proxy son simples y cualquiera puede realizarlas, como se muestra en este artículo.

Esta guía le mostrará cómo configurar Tor y Proxychains en Linux para el anonimato.

Instalar Tor y Proxy Chaining en Linux

Primero, actualice su sistema Linux con parches y las últimas aplicaciones. Para ello, abrimos una terminal y escribimos:

$ sudo apt update && sudo apt upgrade

Luego, para verificar si Tor y Proxychains están preinstalados, simplemente escriba los siguientes comandos respectivamente:

$ proxychains

$ torSi no está instalado, escriba el siguiente comando en la terminal:

$ sudo apt install proxychains tor -yTenga en cuenta que no tenemos Tor Browser instalado. Estamos instalando el servicio tor, que es un servicio que se ejecuta localmente en su máquina virtual o sistema operativo y en realidad está vinculado a un puerto específico en el host local. En nuestro caso será 9050 que es el valor por defecto del servicio tor.

Comprueba el estado de Tor:

┌──(root💀kali)-[/home/writer]

└─# service tor status

● tor.service - Anonymizing overlay network for TCP (multi-instance-master)

Loaded: loaded (/lib/systemd/system/tor.service; disabled; vendor preset: disabled)

Active: inactive (dead)Inicie el servicio tor:

$ service tor startDetenga el servicio tor:

$ service tor stopConfigurar la cadena de proxy

Primero, ubique el directorio ProxyChains con el siguiente comando:

┌──(root💀kali)-[~]

└─# locate proxychains

/etc/proxychains4.conf

/etc/alternatives/proxychains

/etc/alternatives/proxychains.1.gz

/usr/bin/proxychains

/usr/bin/proxychains4

/usr/lib/x86_64-linux-gnu/libproxychains.so.4

/usr/share/applications/kali-proxychains.desktop

/usr/share/doc/libproxychains4

/usr/share/doc/proxychains4Este es nuestro archivo de configuración.

/etc/proxychains4.confDe los resultados anteriores, podemos notar que el archivo de configuración de ProxyChain se encuentra en /etc/.

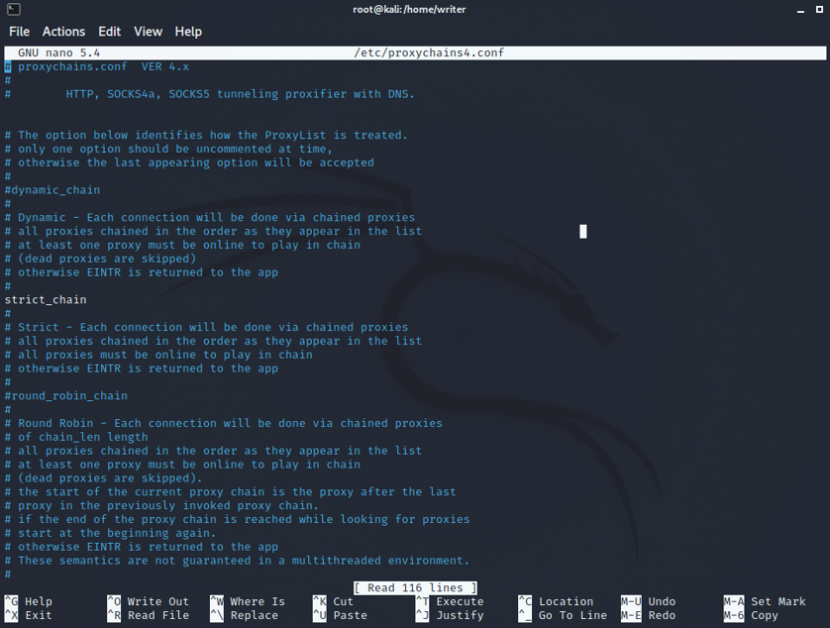

Necesitamos hacer algunos ajustes al archivo de configuración de ProxyChains. Abra el archivo de configuración en su editor de texto favorito, como Leafpad, vim o nano.

Aquí estoy usando el editor nano.

nano /etc/proxychains.conf

Abra el archivo de configuración. Ahora necesita comentar y comentar algunas líneas para configurar la cadena de proxy.

Notarás el «#» en la configuración, que significa comentario en lenguaje bash. Puede desplazarse hacia abajo y usar las teclas de flecha para ajustar.

#1. El encadenamiento dinámico debe eliminarse de los comentarios de las notas. Todo lo que tienes que hacer es eliminar el # delante de dynamic_chain.

dynamic_chain

#

# Dynamic - Each connection will be done via chained proxies

# all proxies chained in the order as they appear in the list

# at least one proxy must be online to play in chain

# (dead proxies are skipped)

# otherwise EINTR is returned to the app

#2Ponga el comentario antes de random_chain y strict_chain. Simplemente agregue # delante de estos.

#random_chain

#

# Random - Each connection will be done via random proxy

# (or proxy chain, see chain_len) from the list.

# this option is good to test your IDS :)#3. Incluye el número máximo de descomentarios de proxy DNS, verifique dos veces que no esté comentado. Evitará cualquier fuga de DNS que pueda revelar su dirección IP real de esta manera.

# Proxy DNS requests - no leak for DNS data

proxy_dns

#4. Agregue socks5 127.0.0.1 9050 a la última línea de la lista de proxy.

[ProxyList]

# add proxy here ...

# meanwile

# defaults set to "tor"

socks4 127.0.0.1 9050

socks5 127.0.0.1 9050

El proxy de socks4 se ha proporcionado aquí. Debe agregar el proxy socks5 como se muestra arriba. Finalmente, guarde el archivo de configuración y salga de la terminal.

El uso de cadenas proxy

Primero, debe iniciar el servicio Tor para usar ProxyChains.

┌──(root💀kali)-[/home/writer]

└─# service tor start

Una vez que se inicia el servicio Tor, ProxyChains se puede usar para navegar y escanear y enumerar de forma anónima. También puede usar las herramientas Nmap o sqlmap con ProxyChain para escanear y buscar vulnerabilidades de forma anónima. Impresionante, ¿verdad?

Para usar ProxyChains, simplemente escriba el comando ProxyChains en la terminal seguido del nombre de la aplicación que desea usar. El formato es el siguiente:

┌──(writer㉿kali)-[~]

└─$ proxychains firefox www.flippa.comUtilice Nmap:

$ proxychains nmap -targetaddressUsa sqlmap:

$ proxychains python sqlmap -u targetTambién puede probar de forma anónima vulnerabilidades como

$ proxychains python sqlmap -u http://www.targetaddress/products.php?product=3Literalmente, todas las herramientas de reconocimiento de TCP se pueden usar con ProxyChains.

Para la confirmación final de que ProxyChains está funcionando, simplemente vaya a dnsleaktest.com Y verifique su dirección IP y las fugas de DNS.

Después de ejecutar ProxyChains, notará que Firefox está cargado con diferentes idiomas. Ahora, realicemos una prueba de fuga de DNS con el comando:

$ proxychains firefox dnsleaktest.com

Como puede ver, mi ubicación se ha trasladado de India a Pakistán, y la buena noticia es que ProxyChains cambia constantemente mi dirección IP de forma dinámica, lo que garantiza que se mantenga mi anonimato.

Si desea ver nuevos resultados, simplemente cierre Firefox, limpie la terminal, reinicie el servicio Tor y vuelva a iniciar ProxyChains. En la prueba de fugas de DNS, verá varios resultados, como se muestra en la imagen a continuación.

Una vez más, puede ver que mi ubicación se ha trasladado de Pakistán a Rusia. Así es como funcionan los proxies de cadena dinámica. Aumenta las posibilidades de más anonimato al piratear.

Conclusión 👨💻

Aprendimos cómo permanecer en el anonimato en Internet y proteger nuestra privacidad en línea durante las pruebas de penetración. ProxyChains también se puede usar junto con herramientas de seguridad como Nmap y Burpsuite, que a menudo se usan para evadir la detección de IDS, IPS y firewall.

Alternativamente, si está buscando una solución de configuración rápida y fácil, entonces podría considerar una VPN que anonimice el tráfico de forma inmediata.

Esto ya no funciona, da un error de root tanto en tor como en proxychains.

Por lo que he visto por ahí, nadie lo ha resuelto aún, han colgado una solución referente al archivo Xauthority, pero que tampoco soluciona nada.

cada vez que hay una actualización de Kali, algo deja de funcionar.